Asymmetrische Verschluesselung Beispiel

Wechselt ein mitglied des empfängerkreises so genügt ein austausch des öffentlichen schlüssels dieser person auf seiten des senders.

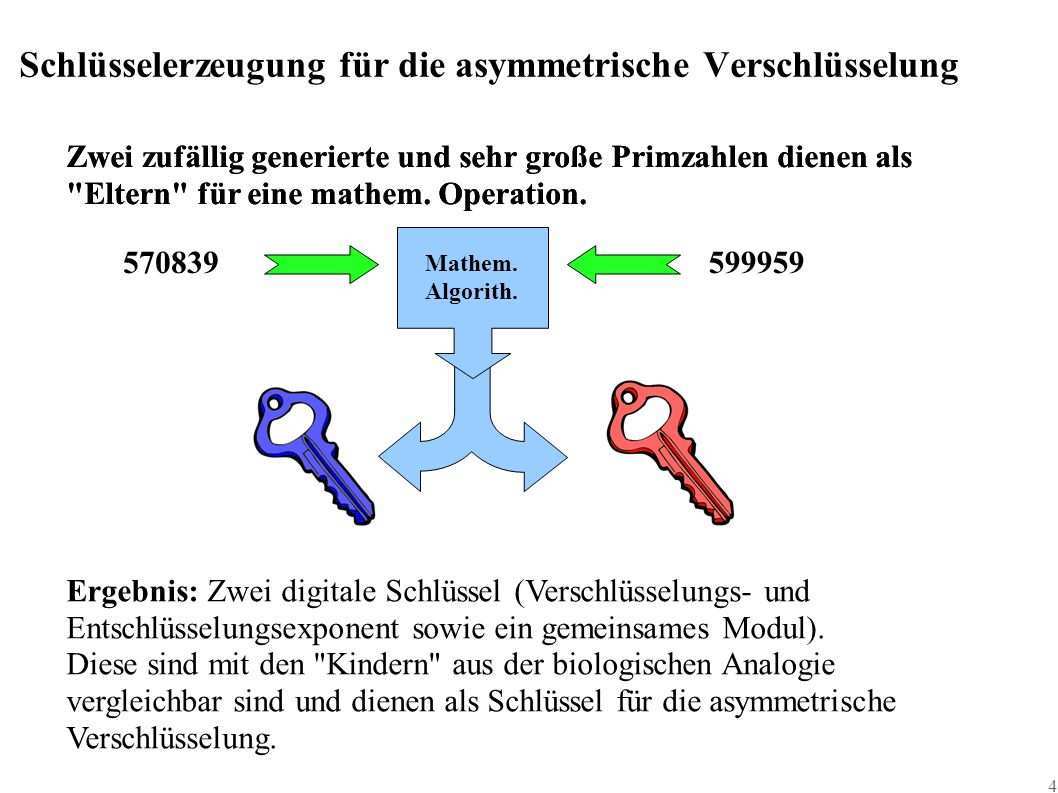

Asymmetrische verschluesselung beispiel. Aber auch kryptografische protokolle wie ssh ssl tls oder auch https bauen auf asymmetrische kryptosysteme. Nun wollen wir uns an einem ganz konkreten beispiel anschauen wie die symmetrische verschlüsselung ablaufen kann. Jeder benutzer erzeugt sein eigenes schlüsselpaar das aus einem geheimen teil und einem nicht. Asymmetrisches kryptosystem ist ein oberbegriff für public key verschlüsselungsverfahren public key authentifizierung und digitale signaturen.

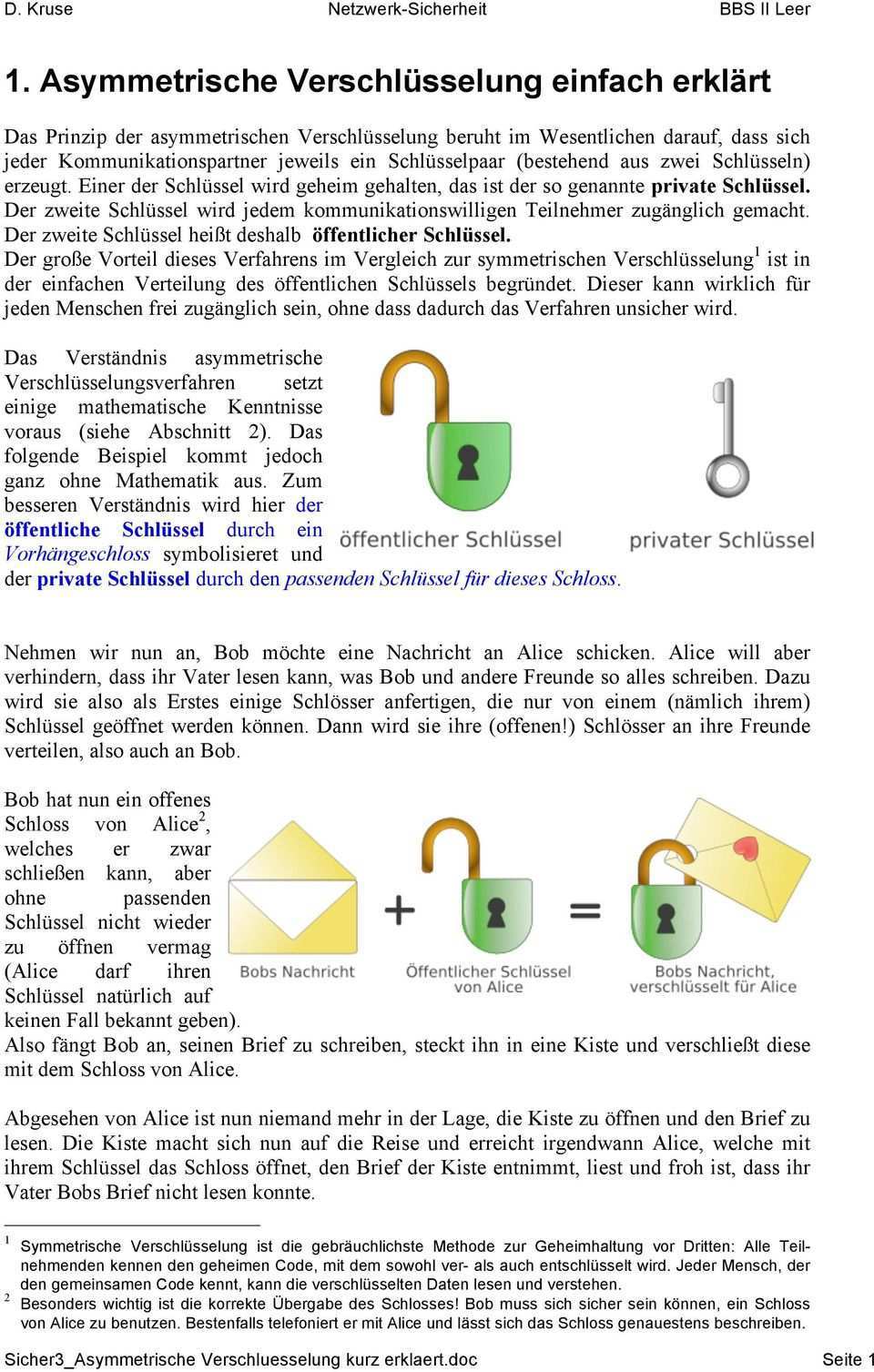

Person a liegt dabei eine nachricht in klartext vor. Neben der symmetrischen verschlüsselung gibt es auch asymmetrische kryptosysteme. Zum besseren verständnis wird hier der öffentliche schlüssel durch ein vorhängeschloss symbolisieret und. Alternativ bestünde die möglichkeit einen authentifizierungsserver einzusetzen.

Das asymmetrische kryptosystem oder public key kryptosystem ist ein kryptographisches verfahren bei dem im gegensatz zu einem symmetrischen kryptosystem die kommunizierenden parteien keinen gemeinsamen geheimen schlüssel zu kennen brauchen. Symmetrische verschlüsselung ist also immer dann sinnvoll wenn stets an gleichbleibende adressaten verschlüsselt wird. Dabei gehen wir von den drei teilnehmern alice bob und max aus. Asymmetrische verschlüsselung am beispiel von rsa.

Die asymmetrische verschlüsselung spielt in solchen fällen ihre stärken aus. Diese methoden machten es möglich dass der schlüssel nicht auf unsichere art und weise ausgetauscht werden muss falls man verschlüsselt kommunizieren wollte. Zusätzlich wurde person a über einen unsicheren kanal der öffentliche schlüssel von person b mitgeteilt. Sie dient zur geheimhaltung von nachrichten beispielsweise um daten gegenüber unbefugtem zugriff zu schützen oder um nachrichten vertraulich.

Alternativ bietet sich die asymmetrische kryptografie an. Man gehe davon aus dass person a sender der person b empfänger eine geheime nachricht übermitteln möchte. Bekannte beispiele die auf asymmetrische verfahren aufbauen sind openpgp oder auchs mime. Verschlüsselung 1 ist die von einem schlüssel abhängige umwandlung von klartext genannten daten in einen geheimtext so dass der klartext aus dem geheimtext nur unter verwendung eines geheimen schlüssels wiedergewonnen werden kann.

Damit diese nun untereinander geheime nachrichten austauschen können benötigt man drei schlüssel. Das verständnis asymmetrische verschlüsselungsverfahren setzt einige mathematische kenntnisse voraus siehe abschnitt 2. Ein weiterer verschlüsselungsmechanismus der für die verschlüsselungen im netzwerk besonders wichtig ist bei der asymmetrischen verschlüsselung haben wir ein sogenanntes schlüsselpaar dieses paar besteht aus einem öffentlichen schlüssel auch public key genannt und aus einem privaten schlüssel private key genannt der öffentliche.